内网扫描神器Fscan的二次开发

内网扫描神器Fscan的二次开发

INFO

https://github.com/h0nayuzu/Fscan_BaihuaSec/tree/main

version:1.7.0.1 BaihuaSec

Author:白桦Sec Hanayuzu

修改内容:

-

1.7.0.1

- 添加了vmware、spring4shell等5个POC

-

1.7.0.0

添加了来自

xray社区的17个POC,部分未做测试,可能误报漏报 修改了默认扫描的web端口,添加了一些实际渗透中遇到过的端口

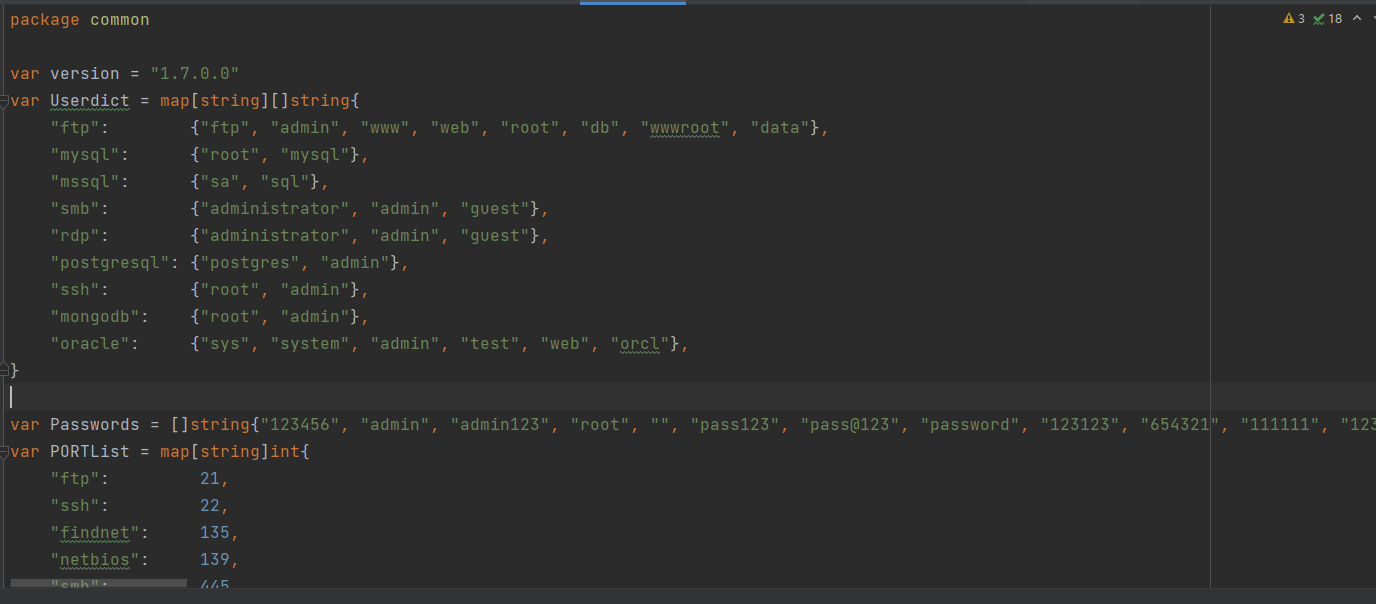

增加了一些默认弱口令账密

部分代码添加的注释

参考:

https://blog.csdn.net/qq_35476650/article/details/119536978

别的不说,go是真的啥也不会,写一点更一点

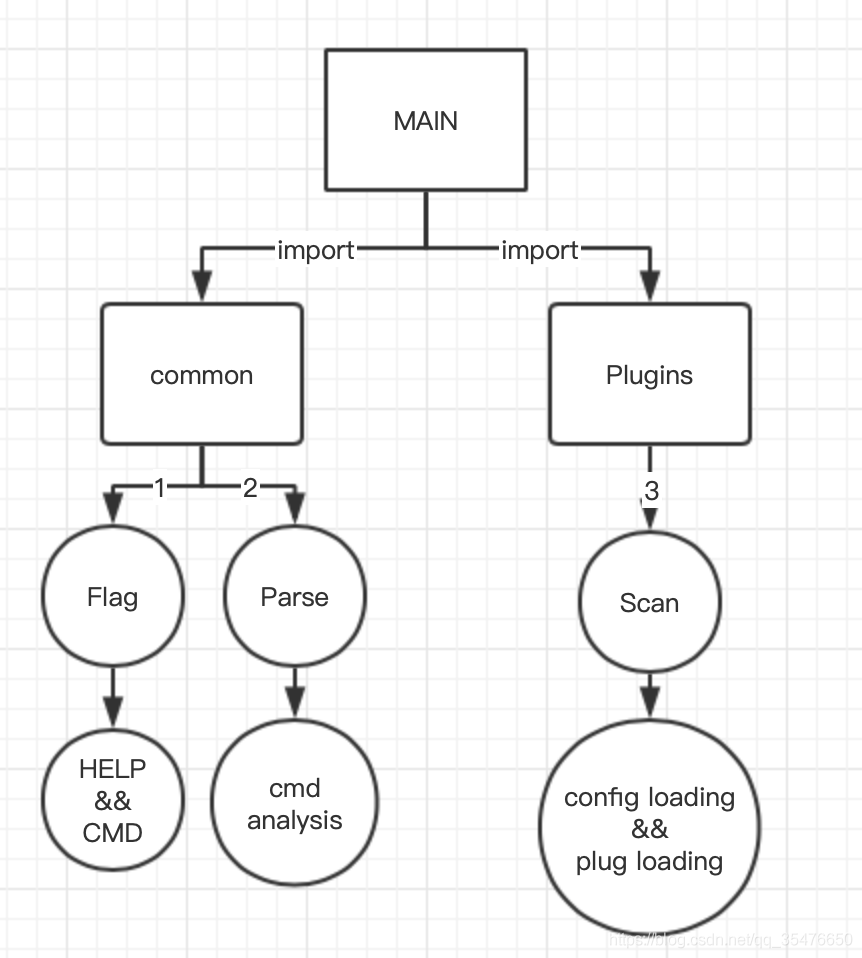

0、FSCAN架构模式

一、导入项目

导入原版项目

1 | git clone https://github.com/shadow1ng/fscan.git |

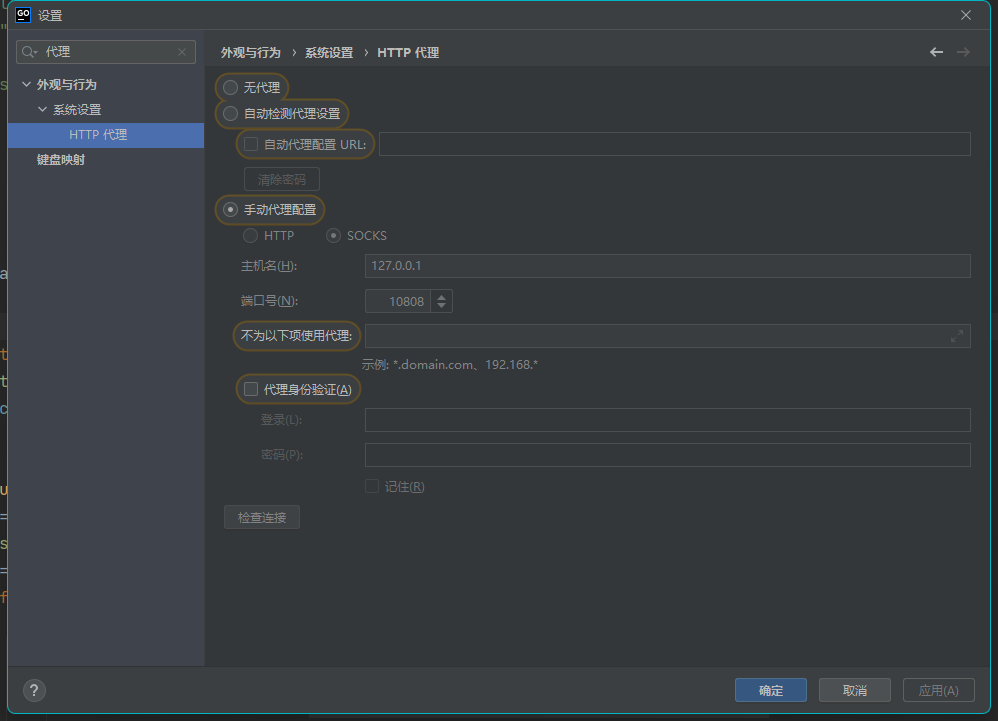

打开Goland,打开项目设置搜索关键字代理,英文proxy,配置一下,不然没法构建

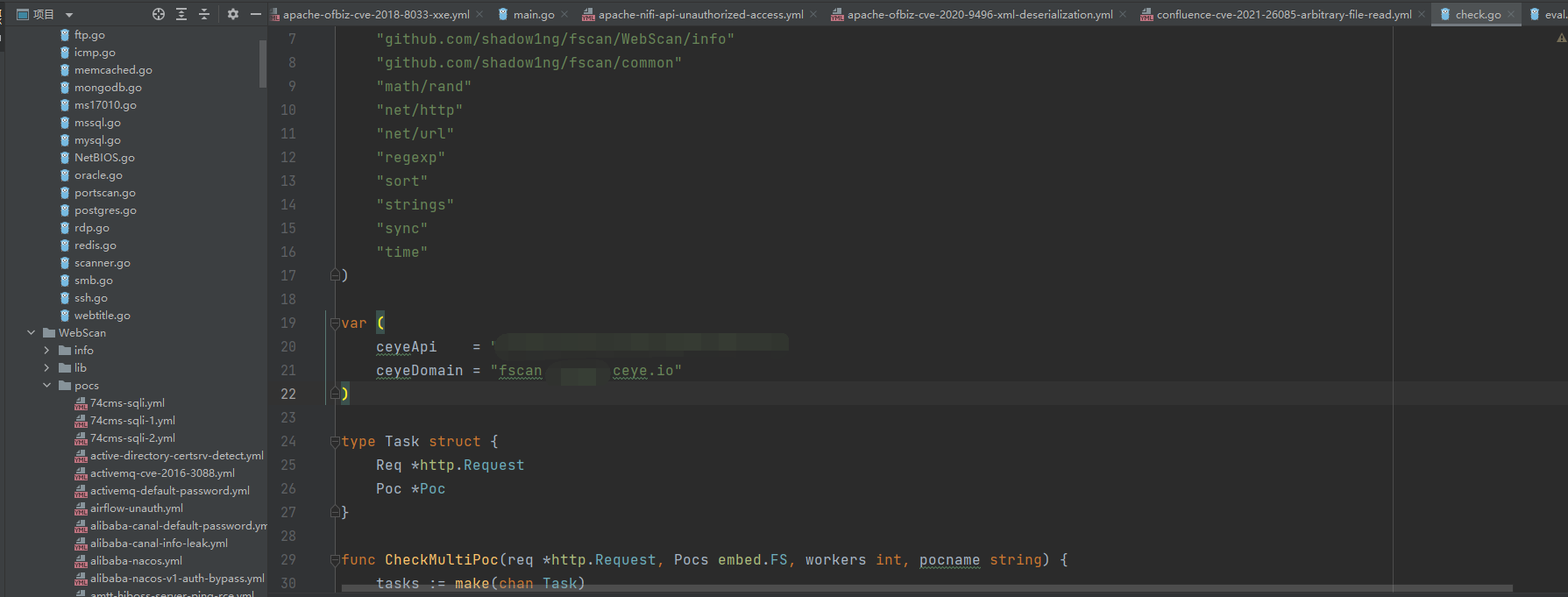

修改ceye.io

打开\fscan-main\WebScan\lib\check.go20行,把默认的ceye.io改成自己的

修改部分配置文件:

在这个路径的config文件中修改默认扫描的端口,添加字典

\fscan-main\common\config.go

OK,修改的地方就这么点。

然后就是POC部分;fscan的poc是和xray v1 poc通用的。所以,只要花亿点点时间,去xray的pull里找poc就好了。

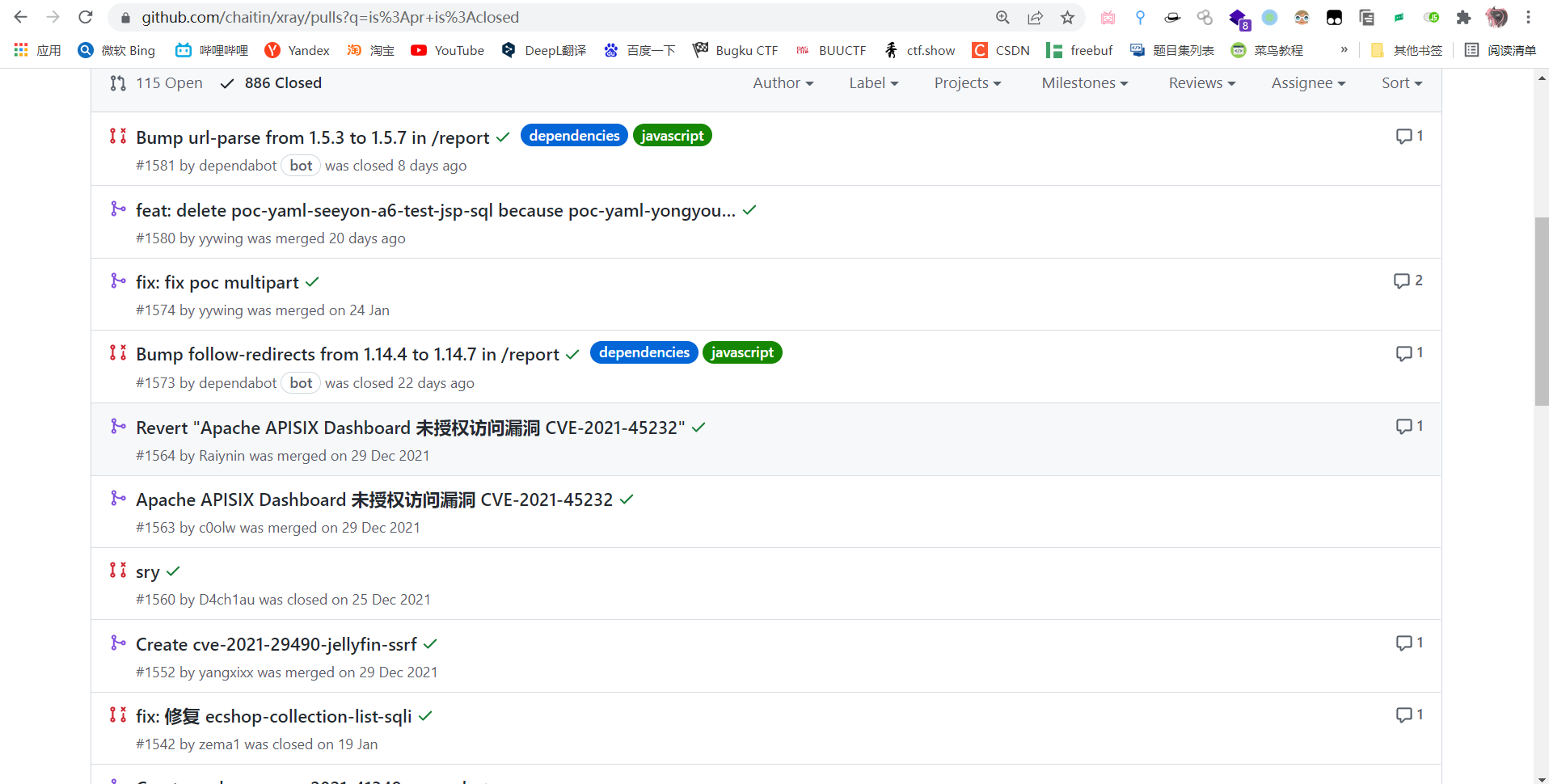

https://github.com/chaitin/xray/pulls?q=is%3Apr+is%3Aclosed

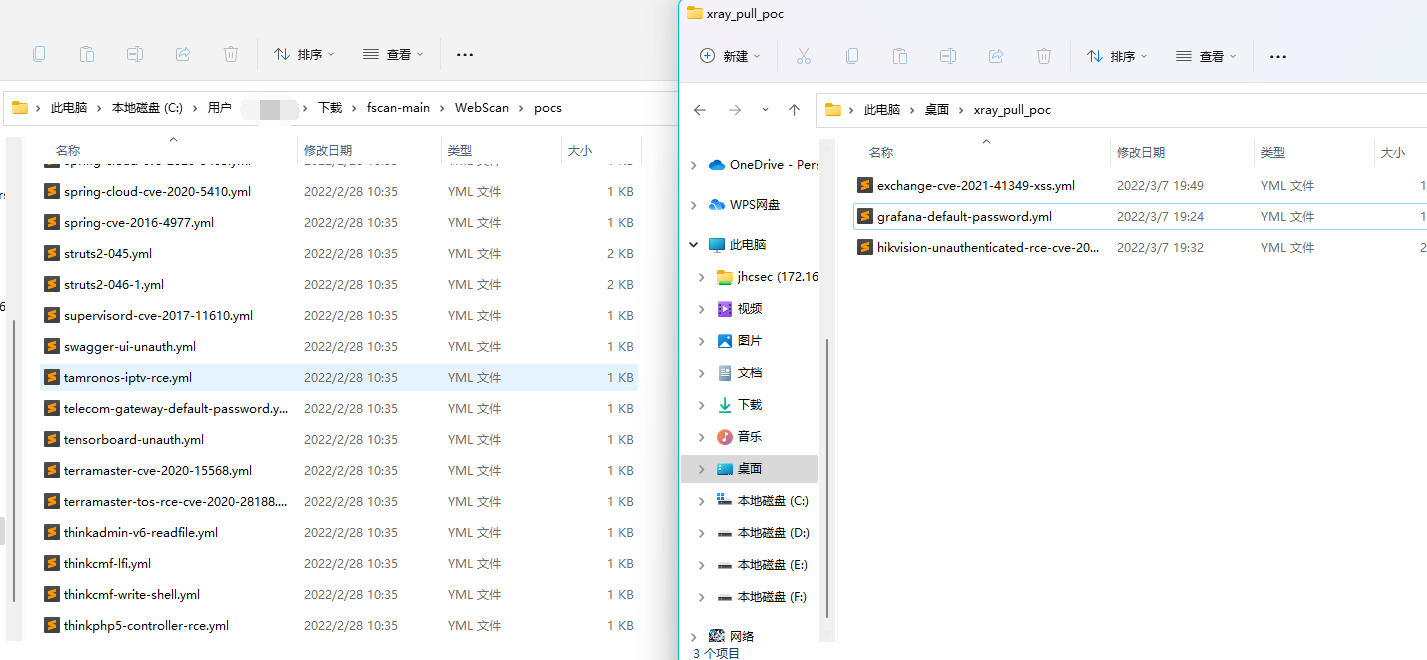

然后将保存的poc修改一下。复制到fscan的poc里就ok了

这次增加了17个poc,大部分没验证,可能误报漏报。

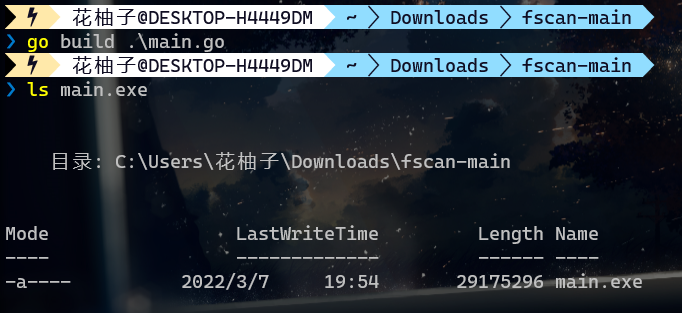

全部弄好后,编译

1 | go build .\main.go |

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 Hanayuzu'Blog!